基于网络区域边界构建企业安全架构是当前业界主流的安全防范思路,随着数字化转型及信息技术的快速演进,云计算、大数据、物联网、移动互联等新兴IT技术为金融业带来了先进生产力,但也导致了网络区域边界的逐渐模糊,传统安全架构的局限性逐步显现,信息安全防护也面临新的挑战。近几年,金融业积极开展了零信任架构的探索和研究,在远程办公、安全众测等场景进行试点落地,为后续可能的零信任广泛应用奠定了坚实的基础,降低了金融数字化转型所带来的信息安全风险。

理解零信任的三个维度

近年来,零信任是安全界最热的技术之一,但是业界对零信任的理解维度存在差异,部分理解仍停留在思想和概念层面上,对技术框架缺少统一认知,在技术交流中经常出现沟通误区。从零信任思想入手,我们进一步开展深入研究和思考,形成了零信任整体框架,包括零信任思想、零信任架构标准以及零信任解决方案三个维度。

1.零信任思想。尽管Gartner、Forrester等国内外各大咨询机构对零信任的描述不尽相同,但基本可以统一归纳为:外部和内部的安全威胁始终存在,业务访问不应存在自动或者隐性的信任;所有的用户/设备/网络流量/应用都应该经过认证并进行最小授权;安全策略应从静态向动态演进,并基于尽可能多的信任要素确定,即“永不信任,始终验证”。

2.零信任架构标准。目前美国政府、军方等均出台了正式标准,我国的国家标准草案已经出台,当前业界认可度最高的是Nist800-207,其定义了完整实现零信任安全架构的衡量标准。

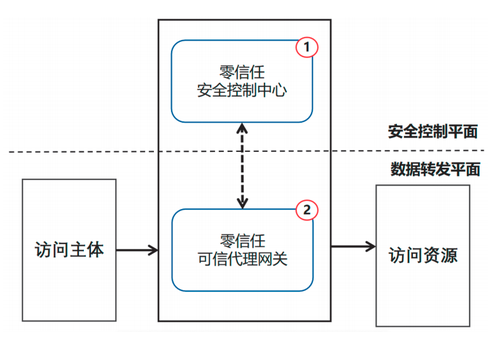

3.零信任解决方案。实现零信任安全架构的核心包括安全控制中心和代理网关两个核心组件,一是通过安全控制中心对接终端、网络等各信息安全组件,构建出统一的安全控制平面;二是通过安全网关在网络层实现数据转发平面的动态授权。

图 零信任安全架构

注:安 全 控 制中心(图①)作为安全控制平面的计算点,以实现对业务访问端到端的多维度信任评估,并指导可信代理网关(图②)在网络层执行实时评估的结果,实现动态授权可访问资源。

零信任解决方案

目前业界已经实现的零信任解决方案可以分为两大类,一类是侧重于增强边界安全防护的SDP(软件定义边界)解决方案,另一类是侧重于加固内部应用间访问控制的MicroSegment(微分段)解决方案。

1.SDP解决方案。通过在网络边界部署代理网关和对应的策略控制中心,为外网到内网的边界业务数据提供访问安全控制。在实现方式上,代理网关存在两种差异化形式:软件形态和硬件专用设备形态两种,软件形态部署灵活,硬件形态转发能力强,一般根据场景实际需求选择合理的软件或硬件实现方案进行部署。以远程办公场景为例,传统的远程办公场景中最大的安全隐患在于SSL-VPN Server始终存在互联网暴露面,一旦黑客成功利用SSL-VPN Server存在的安全漏洞,流量将绕过互联网DMZ分区所部署的各类安全监控设备,直接入侵到企业内网中的各个办公系统。而零信任SDP解决方案一是通过代理网关实现的SPA(单包认证)特性,采用先身份认证后网络连接的机制,隐藏了远程办公对外暴露的服务;二是实现了以应用为粒度的精准按需开放访问需求,解决了VPN只能按网段或IP地址粗粒度过度授权的问题,整体降低了传统远程办公场景的安全隐患。

2.MicroSegment解决方案。通过在内网区域部署集中式或分布式代理网关及控制中心,为资产提供应用间的细粒度隔离,改善了企业内网粗犷的网络分区和大量无授权访问的松散控制的现状。实现方式目前分为SDN网络微分段、主机微分段、容器微分段三种技术流派。

SDN网络微分段是一种基于SDN网络的微分段技术方案,SDN的结构天然支持控制与执行解耦,SDN控制器作为微分段控制中心、leaf交换机作为代理网关。它利用VxLAN等overlay网络技术与SDN专用设备的结合,通过将网络空间内部的主机分组并利用网络协议的特定字段进行标识区分,同时在SDN设备上构建实施组间流量控制策略,从而达到比单独使用VLAN/VxLAN更细粒度的访问控制。

主机微分段则是一种基于主机的微分段解决方式,它通过在应用侧植入轻量级Agent,纳管系统防火墙并收集用户态网络连接信息,实现对工作负载级的细粒度访问控制。主机微分段由两部分组成:作为零信任控制中心的可视化操作台和作为应用级代理网关的轻量级Agent,操作台负责汇总和展示,Agent负责采集和管控。与SDN网络微分段不同,主机微分段采用纯软件方式实现,不依靠任何硬件设备,这使它能更好适配各种类型、规模的基础环境,如缺少SDN的传统网络、IaaS-+PaaS的混合环境等,具有更好的实用性和灵活性。

云原生微分段是一种在PaaS容器环境下的微分段解决方案,通过K8S+ServiceMesh实现了基于“定制化代理”的分布式微服务访问关系管控,它利用Sidecar形式在每个Pod中部署一个代理容器,作为所有微服务的统一网络出入口,纳管所有通信、安全功能。分布式的定制化代理和K8S的统一管理平面对应了零信任的“代理网关”和“控制中心”,实现了容器化的微分段,在部分金融行业向微服务数字化转型中提供了额外的安全保障。

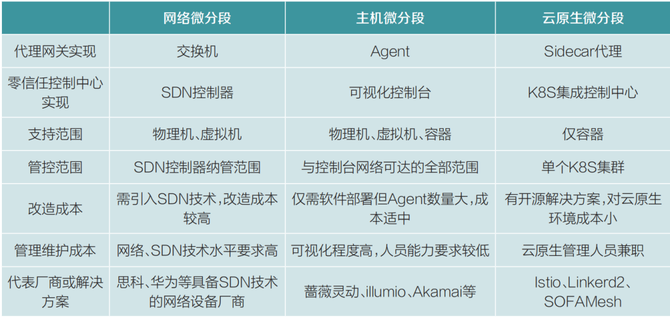

三种微分段各有特色,它们在结构、支持性和改造难度等各方面的对比如表。

表 三种微分段的对比

相比SDP,微分段在国内金融业的落地依然处在起步阶段。由于微分段各类解决方案在适用性、落地成本等方面具有一定的局限性,配置复杂、维护成本高、实施困难大,目前金融业鲜有落地;针对企业内网的大量存量资产难以人工梳理访问关系的困难,主机微分段可通过自学习方式对业务关系进行梳理,构建出应用间访问基线并按需加固,但由于涉及全量设备的Agent安装,可能会引发兼容性问题;而K8S+Service Mesh的云原生微服务仅适用于PaaS云环境,对于环境复杂的大型金融企业,除了PaaS云环境外,还存在大量部署在传统环境和IaaS云平台中的应用,需要建立传统、IaaS、PaaS的零信任互访控制,目前尚无有效解决方案。

目前工行已对微分段在行内的落地前景做了相关研究,从国内外成熟解决方案、金融业成功案例、开源工具二次开发等多面入手,借助行内IaaS、PaaS等多种基础环境进行了全方位的适用性探索,并在内网测试环境进行了相关试点。

总 结

实现完整的零信任安全架构一方面需要基于现有网络安全框架进行平滑演进,另一方面从前期规划到后期运维的各阶段均需要投入大量人力物力,需要企业高层的重视和大力支持。在这个过程中,运维人员要完成网络架构摸排、资产访问关系梳理、与现有各安全系统的对接,并在运行阶段建立专业保障团队,在兼顾业务的基础上不断优化授权策略。同时,开发人员也要在新的IT架构下优化DevOps流程,业务人员要适应其带来的业务流程变化。对于企业来说,需要深入理解零信任的三个维度才能用好零信任,解决数字化转型伴随的安全风险。

另外,零信任安全架构需要与可信计算紧密结合,企业应在实现“硬件—操作系统—终端—应用”纵向可信的基础上,通过零信任架构建立“用户—网络—主机—应用”的横向信任链条,让最初得到的信任能够一直传递到最后,保证完整的端到端安全。